Почему QR-коды стали удобной приманкой для мошенников

QR-коды — это быстрый мостик между офлайном и ссылкой в интернете. Мы видим квадрат, наводим камеру, и за секунду попадаем на сайт, в приложение, в оплату. Эта «магия без набора адреса» экономит время, но ровно поэтому злоумышленники так любят QR: никто не читает URL, а визуально подменённый стикер у кассы или на паркомате выглядит «как родной».

Коротко: QR скрывает ссылку, а скрытое — всегда удобная маска.

Реальные кейсы: как это происходит вживую

В Москве и Санкт-Петербурге отмечали случаи, когда на городских паркоматах поверх официальных наклеек приклеивали «ремонтные» QR-коды. Водитель сканировал, попадал на сайт-клон, вводил данные карты «для пополнения баланса» — деньги улетали моментально. Похожая схема работала на фестивалях: фальшивые плакаты с QR «на оплату фуд-корта» редиректили на поддельный эквайринг.

Бывает и тоньше. Рестораны массово перешли на цифровые меню, и злоумышленники подменяли один QR на столе во всём зале. В итоге гость не просто читал меню — он устанавливал «обновление приложения доставки», которое запрашивало разрешения на уведомления и доступ к файлам.

- В аэропортах «QR Wi‑Fi» на стендах иногда ведёт не к сети, а к фишинговой странице «подтвердите номер и код из SMS».

- На парковках и в шеринге самокатов QR ссылается на APK-файл: жертва ставит «клиент», а получает троян.

Сравниваем подходы: техника, поведение, организация

Технический путь — фильтровать и проверять. Он опирается на инструменты: проверка QR-кода на безопасность онлайн, блокировка фишинга на уровне телефона и браузера, анализ домена и сертификата. Это быстро, масштабируемо и хорошо работает против уже известных угроз, но иногда опаздывает против свежих доменов-однодневок.

Поведенческий путь — дисциплина пользователя. Смотреть на контекст, читать домен целиком, не ставить APK вне магазина, не логиниться по QR, если можно открыть сайт вручную. Это бесплатно и универсально, но требует привычки и внимательности.

Организационный путь — правила в компании и городе: официальные QR со сложной полиграфией, регулярный аудит наклеек, обучение кибербезопасности для сотрудников защита от QR-фишинга, централизованные жалобы на подменённые точки. Такой подход меняет систему, но не даёт мгновенных результатов и стоит ресурсов.

Коротко: комбинируем всё три, иначе остаются дыры.

Неочевидные решения: что реально снижает риск

- Привычка раскрывать QR через «предпросмотр». Современные камеры показывают URL над ссылкой — читайте домен до первого слэша. Если сомневаетесь, запустите онлайн проверку ссылок из QR-кода на вирусы, а уже потом переходите.

- Используйте DNS‑фильтры на телефоне. Даже бесплатные решения режут свежие фишинговые домены и сокращатели ссылок с дурной репутацией.

Маленький трюк: открывайте QR не камерой по умолчанию, а через приложение, где можно включить принудительный «подтверждать каждый переход». Это добавляет один тап, но спасает от случайных кликов.

Альтернативные методы: когда QR лучше обойти

Иногда безопаснее отказаться от сканирования вовсе. Если это оплата — найдите название организации и оплатите через приложение банка вручную. Если это меню — спросите у официанта короткую ссылку или бумажный вариант. Если доступ в Wi‑Fi — выберите сеть в настройках и пройдите портал вручную, без «быстрых» QR.

- Вместо установки по QR откройте магазин приложений и найдите приложение по названию — так вы обходите опасные APK и фишинговые клонированные карточки.

- Для корпоративных материалов используйте короткие читаемые URL или NFC-метки, где сложнее незаметно подменить содержимое наклейкой.

Коротко: QR — это удобно, но не обязательно.

Инструменты: что поставить на телефон прямо сейчас

Если хочется автоматизации, есть два обязательных компонента. Во-первых, безопасный сканер QR-кодов скачать можно из официального магазина: ищите функции предпросмотра, проверки репутации ссылок и логирования истории. Во-вторых, включите защиту на уровне системы: лучший антивирус для телефона защита от фишинга должен уметь перехватывать опасные переходы в браузере и мессенджерах, а также проверять сертификаты и короткие ссылки.

Дополните это сервисами, где доступна проверка QR-кода на безопасность онлайн: загрузили картинку, получили развёрнутый URL, оценили домен и IP до клика.

Лайфхаки для профессионалов

- Накатайте на мобильные устройства корпоративный браузер с политиками: запрет установки APK, принудительный HTTPS, DNS‑over‑HTTPS, изоляция вкладок.

- Внедрите прокси с антифишинговыми списками и активным анализом редиректов; многие ссылки из QR проходят через несколько переадресаций — режьте их на раннем этапе.

- Делайте фишинг-симуляции с постерами и QR-наклейками в офисе: обучение кибербезопасности для сотрудников защита от QR-фишинга работает лучше, когда сценарии «как в жизни».

Коротко: автоматизируйте то, на что нельзя полагаться вручную.

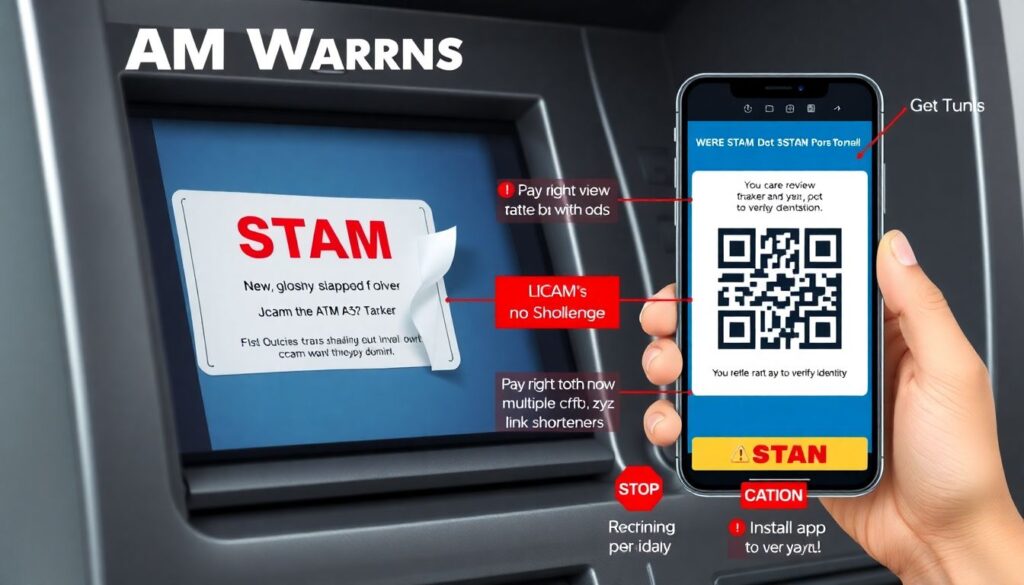

Чек-лист быстрого осмотра перед сканированием

- Наклейка новая, криво наклеена, блестит поверх старой — повод насторожиться.

- QR ведёт на домен с опечаткой, подозрительным окончанием (.cfd, .xyz для банка) или через три сокращателя — стоп.

- Просят платеж «прямо сейчас» или установку приложения «для подтверждения личности» — стоп и проверка.

Если всё-таки нужно перейти, используйте онлайн проверку ссылок из QR-кода на вирусы и смотрите, не просит ли сайт лишних разрешений.

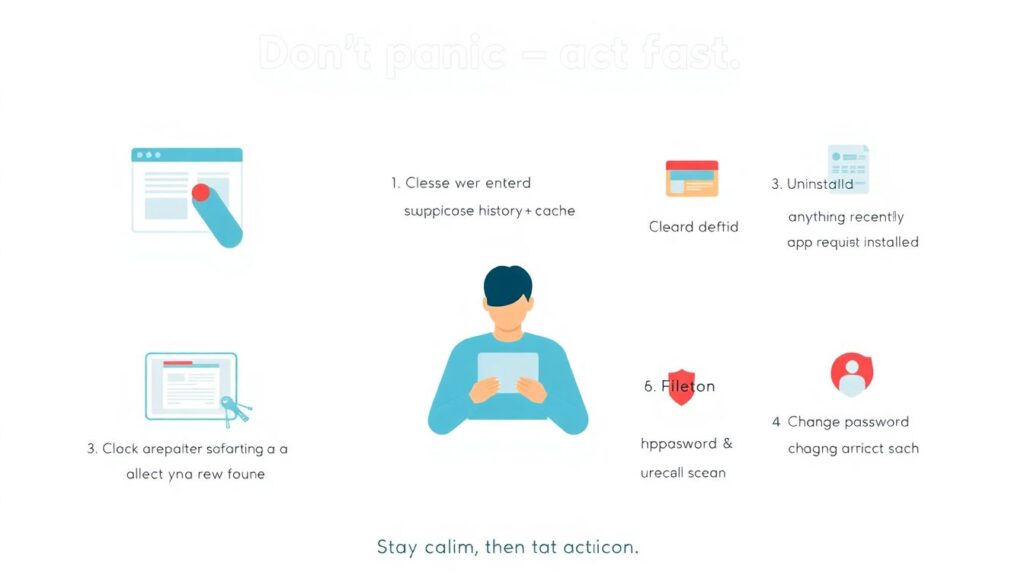

Что делать, если уже просканировали и перешли

Паниковать не нужно, но действовать стоит быстро. Сразу закройте вкладку, очистите историю браузера и кеш. Если вводили данные карты — заблокируйте её в приложении банка и перевыпустите. Если что-то установили — удалите, проверьте систему антивирусом и измените пароли в критичных сервисах.

И на будущее поставьте минимальный набор: антивирус с защитой от фишинга, DNS‑фильтр, и привычку делать ручную проверку — это та самая маленькая «страховка», которая экономит большие деньги и нервы.